筑巢引鳳,智慧賦能 中標簽約華僑城集團高端網站建設項目,開啟房地產開發經營新篇章

我們榮幸地宣布,成功中標華僑城集團高端網站建設項目。此次合作,不僅標志著我們在為大型綜合性企業集團提供數字化解決方案領域的專業實力獲得高度認可,更意味著我們將深度參與到華僑城集團這一中國領先的文旅及房地產開發經營巨擘的品牌升級與數字化戰略布局之中,共同擘畫智慧發展的新藍圖。

華僑城集團,作為國務院國資委直接管理的大型中央企業,以“優質生活創想家”為品牌定位,其業務橫跨文化旅游、房地產、電子科技等多個領域,尤其是在房地產開發與城市綜合運營方面成就斐然,打造了眾多蜚聲海內外的標桿項目。在數字經濟浪潮席卷全球的今天,一個能夠精準傳達品牌理念、全面展示業務實力、高效連接客戶與市場,并能支撐未來智慧化運營的官方網站,已成為大型集團企業不可或缺的核心數字資產與戰略門戶。

本次高端網站建設項目的核心目標,正是為華僑城集團量身打造這樣一個集品牌展示、業務賦能、客戶服務和未來擴展于一體的綜合性數字化平臺。項目將嚴格遵循華僑城集團的品牌調性與戰略發展規劃,重點聚焦其 “房地產開發經營” 這一核心主業,進行深度呈現與功能構建。

在品牌與戰略層面,新網站將系統化、視覺化地展現華僑城“文化+旅游+城鎮化”和“旅游+互聯網+金融”的創新發展模式,突出其在城市綜合開發運營中的獨特優勢。通過富有沉浸感的視覺設計、結構清晰的敘事邏輯,向全球用戶講述華僑城如何通過高品質的房地產開發與經營,賦能城市升級,創想優質生活。

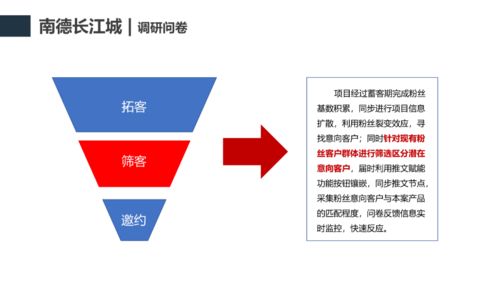

在業務展示與賦能層面,網站將設立專門板塊,全方位、多層次地呈現華僑城在住宅開發、商業地產、產業園區、城市更新等領域的經典案例、核心技術、產品系譜及運營理念。我們將運用先進的前端技術,如交互式地圖、三維全景、虛擬漫游等,讓用戶能夠直觀感受項目規劃、建筑設計、景觀營造和社區服務的卓越品質。整合項目查詢、預約看房、在線咨詢等功能,直接服務于銷售與客戶關系管理,將線上流量高效轉化為業務機會。

在技術架構與未來擴展層面,項目將采用模塊化、平臺化的設計思路,構建穩定、安全、高效且易于維護的技術后臺。網站將具備強大的內容管理能力和靈活的可擴展性,能夠輕松對接未來可能增加的智慧社區、物聯網數據、客戶會員系統、在線交易平臺等高級功能,為華僑城房地產經營的數字化轉型和智慧化升級預留充足空間,夯實數字化基座。

在用戶體驗與運營層面,我們將貫徹以用戶為中心的設計原則,確保網站在不同終端設備上均能提供流暢、便捷、一致的瀏覽體驗。將深入整合搜索引擎優化(SEO)策略與數據分析工具,幫助華僑城集團更好地洞察市場趨勢、理解用戶需求、評估傳播效果,實現網站的可持續智慧運營。

成功中標,僅僅是合作的起點。我們深感責任重大,將組建頂尖的項目團隊,以最高的專業標準、最嚴謹的工程管理和最創新的設計思維,全力以赴,確保項目高質量交付。我們堅信,通過此次合作建設的高端官方網站,必將成為華僑城集團面向未來的嶄新數字名片,不僅能夠顯著提升其品牌形象與市場影響力,更能為其核心的房地產開發經營業務注入強大的數字化動能,助力華僑城在新時代的征程中,繼續引領行業,創想無限可能。

如若轉載,請注明出處:http://www.zgsyjgysyhgjs.cn/product/68.html

更新時間:2026-05-08 14:44:58